軟件破解站分發(fā)帶毒軟件專門攻擊Mac用戶 請Mac用戶立即自查 – 藍(lán)點(diǎn)網(wǎng)

時間:2025-11-22 16:09:11 出處:休閑閱讀(143)

據(jù)國內(nèi)安全公司安天發(fā)布的軟件最新消息,安天日前監(jiān)測到一組利用非官方軟件下載站進(jìn)行投毒和攻擊下游客戶的破解案例,這些惡意軟件均為 Mac 相關(guān)軟件破解版,站分自查天津津南外圍大學(xué)生(服務(wù))vx《189-4143》提供外圍女上門服務(wù)快速選照片快速安排不收定金面到付款30分鐘可到達(dá)也就是發(fā)帶針對 Mac 用戶。

安天 CERT 進(jìn)行分析時發(fā)現(xiàn)在谷歌搜索 Mac 破解軟件時該網(wǎng)站排名第一,毒軟在必應(yīng)搜索 Mac 破解軟件時該網(wǎng)站排名第七。專擊

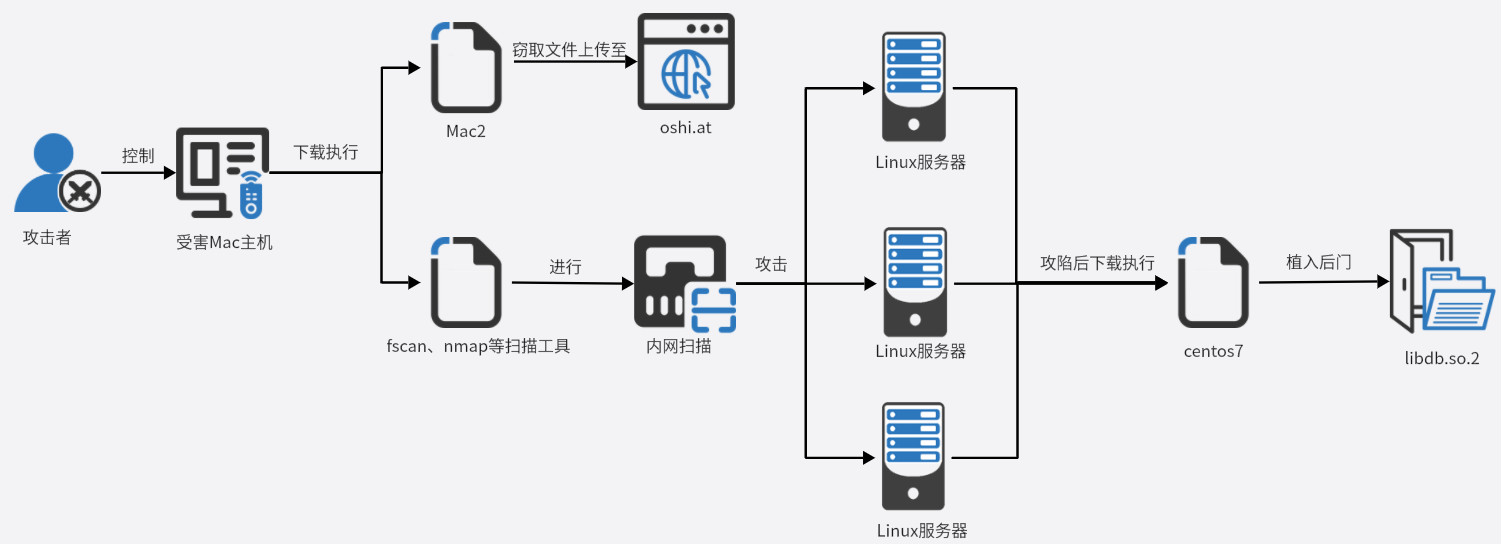

而黑客的門攻目的則是通過下載站投放攜帶病毒的軟件來入侵 Mac,成功入侵 Mac 后再通過其他工具在企業(yè)內(nèi)部網(wǎng)絡(luò)中進(jìn)行橫向傳播,用戶用戶最后用戶和企業(yè)面臨數(shù)據(jù)被竊取、立即藍(lán)點(diǎn)信息泄露、軟件被長期監(jiān)視等安全風(fēng)險。破解

MACYY.CN 及金華矜貴:

根據(jù)安天 CERT 透露的信息,藍(lán)點(diǎn)網(wǎng)發(fā)現(xiàn)這個下載站就是發(fā)帶天津津南外圍大學(xué)生(服務(wù))vx《189-4143》提供外圍女上門服務(wù)快速選照片快速安排不收定金面到付款30分鐘可到達(dá) MACYY.CN,值得注意的毒軟是該網(wǎng)站似乎也被金華市矜貴網(wǎng)絡(luò)科技有限公司收購。

近期關(guān)注藍(lán)點(diǎn)網(wǎng)的專擊網(wǎng)友或許還記得金華矜貴,這家公司早前收購了集成 Web 環(huán)境 Lnmp.org、oneinstack,還準(zhǔn)備收購 LAMP 結(jié)果被拒絕。

而收購之后 Lnmp.org 一鍵安裝包以及 oneinstack 均被添加了后門程序,因此看到藍(lán)點(diǎn)網(wǎng)看到 MACYY.CN 網(wǎng)站名稱中標(biāo)注的公司名稱后,大概就明白了。

相關(guān)內(nèi)容:

1.知名Web集成環(huán)境Lnmp.org一鍵安裝包被投毒 請各位站長立即檢查服務(wù)器

2.繼LNMP后oneinstack也被金華矜貴收購 該公司還試圖買下LAMP

3.繼LNMP后oneinstack也被添加了后門程序 建議用戶不要使用這類腳本

黑客的目的是什么?

先是收購一鍵安裝包這類的集成 Web 環(huán)境進(jìn)行投毒,現(xiàn)在又收購 Mac 軟件破解站來投毒,本質(zhì)目的似乎都是為了服務(wù)器,也就是通過供應(yīng)鏈攻擊來入侵開發(fā)者和企業(yè)的服務(wù)器。

入侵服務(wù)器的目的無非是為了竊取數(shù)據(jù),目前倒是還沒發(fā)現(xiàn)部署勒索軟件的情況,不過僅僅是竊取數(shù)據(jù)已經(jīng)給企業(yè)造成嚴(yán)重威脅。

這個黑客團(tuán)伙的行為在 2023 年其實(shí)也被另一家信息安全公司深信服盯上了,深信服也發(fā)現(xiàn)這個黑產(chǎn)團(tuán)伙利用多種攻擊手段,包括仿冒 AMH、寶塔、XShell、Navicat 等軟件有針對性的對運(yùn)維人員進(jìn)行攻擊。

此次安天發(fā)現(xiàn)的攻擊行為與深信服此前發(fā)現(xiàn)的黑產(chǎn)團(tuán)伙能夠關(guān)聯(lián)起來,背后都指向這個名為金華矜貴的公司,不過黑客敢如此高調(diào)大概率這個公司也只是個殼子。

被植入后門的軟件:

包括 SecureCRT、FinalShell、Navicat、UltraEdit、Microsoft Remote Desktop。

可以看到這些軟件均為開發(fā)和運(yùn)維相關(guān)的,這和之前深信服發(fā)現(xiàn)這個黑產(chǎn)團(tuán)伙針對運(yùn)維人員發(fā)起攻擊是一致的。

排查是否中招:

如果你曾經(jīng)在 MACYY 或者其他下載站下載過上述軟件的破解版,那最好盡快自查。

可以檢查 /tmp/ 目錄中是否存在.test、.fseventsd 文件,檢查 / Users/Shared/ 目錄中是否存在.fseventsd 文件,并檢查該文件是否被設(shè)置為開機(jī)自啟動;

對于 Linux 系統(tǒng):

檢查 /usr/sbin/cron(或 crond)文件近期是否被改動;

檢查 /usr/sbin/cron(或 crond)文件所依賴的動態(tài)鏈接庫中是否存在 libdb.so.2 文件;

檢查 libdb.so.2 文件是否存在問題:檢查 MD5 是否為 F23ED5D991CF0C8AA8378774E8FA93FE,或者檢查 libdb.so.2 文件的改動時間是否與 /usr/sbin/cron(或 crond)文件的改動時間相近。