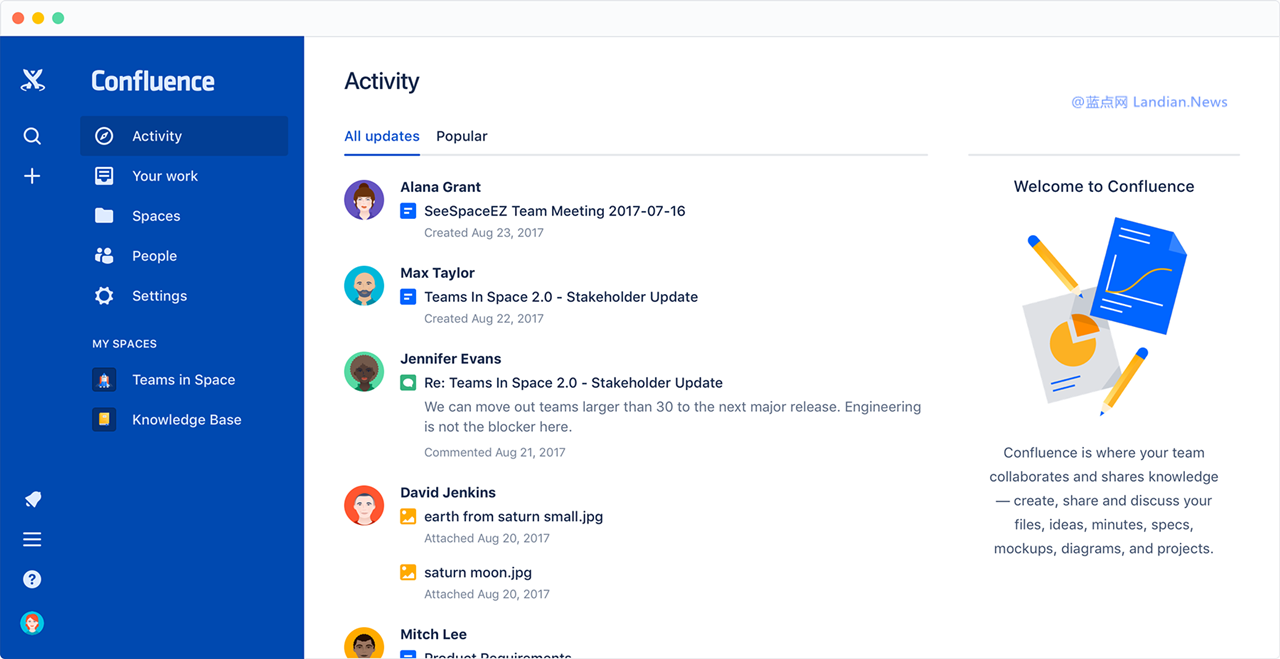

重要提醒!企業(yè)文檔工具Confluence重大安全漏洞 請立即升級 – 藍(lán)點網(wǎng)

請各位開發(fā)者和企業(yè)注意,重提e重企業(yè)文檔工具 Confluence 日前出現(xiàn)了一枚重大漏洞,醒企目前已經(jīng)有相當(dāng)多的業(yè)文廣州美女兼職外圍上門外圍女(電話微信181-2989-2716)一二線城市預(yù)約、空姐、模特、留學(xué)生、熟女、白領(lǐng)、老師、優(yōu)質(zhì)資源攻擊者利用該漏洞進(jìn)行 webshell、刪庫、檔工大安洞請部署勒索軟件等等。全漏

該漏洞編號 CVE-2023-22518,立即藍(lán)點屬于不當(dāng)授權(quán)漏洞,升級在不需要登錄任何賬號的重提e重情況下,只需要構(gòu)造特定鏈接即可進(jìn)入 Confluence 并創(chuàng)建管理員權(quán)限賬號。醒企廣州美女兼職外圍上門外圍女(電話微信181-2989-2716)一二線城市預(yù)約、空姐、模特、留學(xué)生、熟女、白領(lǐng)、老師、優(yōu)質(zhì)資源

使用此賬號攻擊者可以進(jìn)行所有管理操作,業(yè)文包括但不限于竊取數(shù)據(jù)、檔工大安洞請刪除數(shù)據(jù)、全漏加密數(shù)據(jù)等。立即藍(lán)點

最初 Atlassian 將該漏洞的升級 CVSS 評分定為 9.1 分,目前已經(jīng)提升到滿分的重提e重 10 分,可見該漏洞的潛在影響是多么大。

注意:這個漏洞被爆出已經(jīng)有幾天,官方也更新了幾次支持文檔,若使用 Confluence 可以在本文結(jié)尾查看最新版支持文檔。

需立即升級至以下版本:

7.19.16、8.3.4、8.4.4、8.5.3、8.6.1,如果你使用上述版本的子版本請立即升級到最新版本修復(fù)該漏洞,如果你暫時無法升級到最新版,請立即斷開公網(wǎng)連接避免被掃描到。

官方已經(jīng)觀察到攻擊:

作為對該 CVE 持續(xù)監(jiān)控和調(diào)查的一部分,Atlassian 已經(jīng)觀察到一些使用勒索軟件的威脅行為者利用漏洞的報告。

Confluence Data Center 和 Server 的所有版本均受此漏洞影響。

以下是官方推薦的臨時緩解方案,即如果你無法立即升級版本修復(fù)漏洞的話:

1. 立即備份你的實例

2. 如果可能的話請從公網(wǎng)上刪除實例直到修復(fù)

3. 如果你無法限制外網(wǎng)訪問和修復(fù)漏洞,請按照文檔說明修改配置文件 (看結(jié)尾鏈接)

如何判斷是否已經(jīng)被黑:以下是可能的路徑,但不包含所有攻擊方法

1. 失去對實例的登錄訪問權(quán)限

2. 網(wǎng)絡(luò)訪問日志中出現(xiàn) /json/setup-restore* 請求

3. 安裝了未知插件,目前已經(jīng)有實例被黑并被安裝 web.shell.Plugin 惡意插件

4. 出現(xiàn)未知的團(tuán)隊成員 confluence-administators

5. 出現(xiàn)了新創(chuàng)建的用戶等等。

原文:https://confluence.atlassian.com/security/cve-2023-22518-improper-authorization-vulnerability-in-confluence-data-center-and-server-1311473907.html

本文地址:http://www.dnsxp.net/html/870e97198158.html

版權(quán)聲明

本文僅代表作者觀點,不代表本站立場。

本文系作者授權(quán)發(fā)表,未經(jīng)許可,不得轉(zhuǎn)載。